🛡️

محتويات المقال

- ← هجمات DDoS: كيف تحمي سيرفرك من أخطر التهديدات السيبرانية

- ← ما هي هجمات DDoS؟

- ← أنواع هجمات DDoS

- ← علامات تعرّض سيرفرك لهجوم DDoS

- ← كيف تحمي سيرفرك من هجمات DDoS: خطة حماية شاملة

- ← أدوات كشف ومراقبة هجمات DDoS

- ← حماية DDoS على مستوى الاستضافة: ماذا يقدم مرام هوست؟

- ← أفضل الممارسات للحماية المستمرة من DDoS

- ← الخلاصة

هجمات DDoS: كيف تحمي سيرفرك من أخطر التهديدات السيبرانية

دليل عملي شامل لفهم هجمات حجب الخدمة الموزّعة والحماية منها قبل وأثناء وبعد الهجوم

في عالم يتزايد فيه الاعتماد على الخدمات الرقمية، أصبحت هجمات DDoS (Distributed Denial of Service) واحدة من أخطر التهديدات التي تواجه المواقع والسيرفرات. تقرير شركة Cloudflare لعام 2025 يُظهر أن هجمات DDoS زادت بنسبة 117% مقارنة بالعام السابق، مع وصول بعض الهجمات إلى حجم 5.6 تيرابت في الثانية. سواء كنت تدير مدونة صغيرة أو بنية تحتية لشركة كبرى، فإن فهم هذه الهجمات وكيفية الحماية منها ليس خياراً بل ضرورة.

ما هي هجمات DDoS؟

هجوم DDoS (حجب الخدمة الموزّع) هو هجوم سيبراني يهدف إلى تعطيل موقع أو سيرفر أو شبكة عن العمل من خلال إغراقها بكمية هائلة من الطلبات الوهمية المتزامنة من مصادر متعددة حول العالم. الهدف ليس اختراق البيانات أو سرقتها، بل جعل الخدمة غير متاحة للمستخدمين الحقيقيين عن طريق استنزاف موارد السيرفر (المعالج، الذاكرة، عرض النطاق).

الفرق بين هجوم DoS (Denial of Service) وهجوم DDoS هو المصدر: هجوم DoS يأتي من جهاز واحد فقط ويمكن حظره بسهولة عبر حجب عنوان IP المهاجم، بينما هجوم DDoS يأتي من آلاف أو ملايين الأجهزة المخترقة (تُسمى Botnet) موزعة جغرافياً حول العالم، مما يجعل حجبها فردياً شبه مستحيل.

شبكات البوت نت (Botnet) تتكون من أجهزة كمبيوتر وهواتف ذكية وأجهزة IoT (إنترنت الأشياء) مثل الكاميرات الذكية والراوترات التي تم اختراقها بدون علم أصحابها. المهاجم يتحكم بهذه الأجهزة عن بُعد ويوجهها لإرسال طلبات متزامنة إلى الهدف. بعض شبكات البوت نت الشهيرة مثل Mirai تضمنت أكثر من 600,000 جهاز مخترق واستُخدمت في هجمات أسقطت مواقع كبرى مثل Twitter و Netflix و GitHub.

أنواع هجمات DDoS

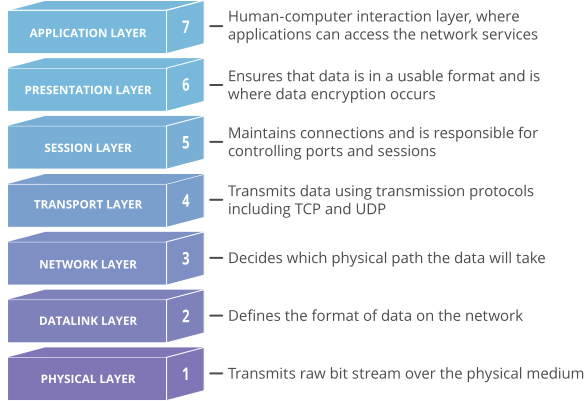

تنقسم هجمات DDoS إلى ثلاث فئات رئيسية حسب الطبقة المستهدفة في نموذج OSI. فهم نوع الهجوم ضروري لاختيار آلية الحماية المناسبة:

1. هجمات الطبقة الشبكية (Volumetric Attacks – Layer 3/4)

أكثر أنواع هجمات DDoS شيوعاً وأبسطها مفهوماً. تهدف إلى استهلاك كامل عرض النطاق (Bandwidth) للسيرفر أو الشبكة عن طريق إرسال كميات ضخمة من البيانات. تُقاس هذه الهجمات بوحدة Gbps (جيجابت في الثانية) أو Tbps (تيرابت في الثانية). تشمل أنواعها:

UDP Flood: إرسال ملايين حزم UDP عشوائية إلى منافذ مختلفة على السيرفر. السيرفر يُضطر للتحقق من كل حزمة والرد بـ “ICMP Destination Unreachable” مما يستهلك موارده بالكامل. هذا النوع خطير لأن بروتوكول UDP لا يتطلب مصافحة (Handshake) مسبقة فيمكن تزوير عنوان المصدر بسهولة.

ICMP Flood (Ping Flood): إغراق السيرفر بطلبات ICMP Echo Request (Ping) بأعداد هائلة. كل طلب يتطلب من السيرفر معالجة وإرسال رد ICMP Echo Reply، مما يستنزف قدرة المعالجة وعرض النطاق معاً.

DNS Amplification: من أخطر أنواع الهجمات الحجمية. يرسل المهاجم استعلامات DNS صغيرة (حوالي 60 بايت) إلى خوادم DNS مفتوحة مع تزوير عنوان المصدر ليكون عنوان الضحية. خادم DNS يرد بإجابة ضخمة (تصل إلى 4,000 بايت) مما يُضخّم الهجوم بمعامل 70 ضعف. بمعنى أن المهاجم يرسل 1 جيجابت لكن الضحية يستقبل 70 جيجابت!

NTP Amplification: مشابه لـ DNS Amplification لكن يستغل خوادم NTP (Network Time Protocol). أمر monlist في NTP يمكن أن يُضخّم الهجوم بمعامل يصل إلى 556 ضعف، مما يجعله من أقوى تقنيات التضخيم المعروفة.

2. هجمات طبقة البروتوكول (Protocol Attacks – Layer 3/4)

تستهدف نقاط الضعف في بروتوكولات الشبكة لاستنزاف موارد السيرفر أو أجهزة الشبكة الوسيطة (Firewalls, Load Balancers). تُقاس بعدد الحزم في الثانية (Packets per Second – PPS):

SYN Flood: الأكثر شهرة في هذه الفئة. يستغل آلية المصافحة الثلاثية (TCP Three-Way Handshake) في بروتوكول TCP. المهاجم يرسل ملايين طلبات SYN لبدء اتصالات لكنه لا يُكمل المصافحة أبداً. كل طلب SYN يحجز مكاناً في جدول الاتصالات النشطة على السيرفر. عندما يمتلئ هذا الجدول، يتوقف السيرفر عن قبول اتصالات جديدة من المستخدمين الحقيقيين.

ACK Flood: إرسال كميات ضخمة من حزم ACK العشوائية. السيرفر يُضطر للتحقق من كل حزمة في جدول الاتصالات النشطة، وعندما لا يجد اتصالاً مطابقاً يُرسل حزمة RST. هذه العملية المتكررة تستهلك موارد المعالجة.

Ping of Death: إرسال حزم ICMP مشوهة أو أكبر من الحجم المسموح (أكثر من 65,535 بايت). عند إعادة تجميع هذه الحزم على السيرفر، قد تتسبب في تجاوز الذاكرة (Buffer Overflow) أو انهيار النظام. هجوم كلاسيكي لكنه لا يزال فعّالاً ضد الأنظمة غير المحدثة.

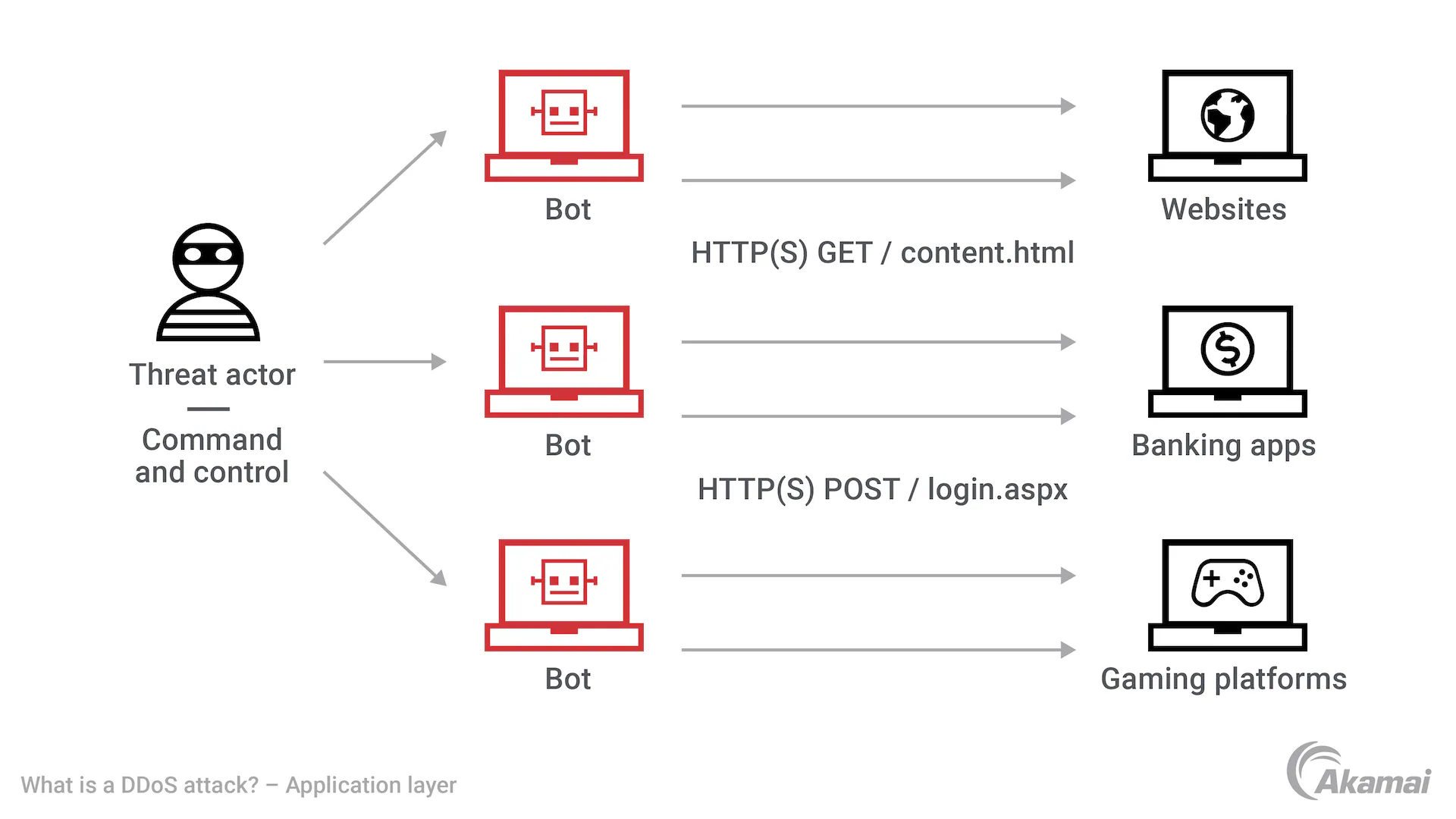

3. هجمات طبقة التطبيقات (Application Layer Attacks – Layer 7)

أذكى وأصعب أنواع هجمات DDoS كشفاً ومنعاً. تستهدف التطبيق نفسه (مثل خادم الويب أو قاعدة البيانات) بطلبات تبدو شرعية تماماً لكنها مصممة لاستهلاك أكبر قدر من الموارد. تُقاس بعدد الطلبات في الثانية (Requests per Second – RPS):

HTTP Flood: إرسال آلاف طلبات HTTP GET أو POST تبدو طبيعية تماماً إلى صفحات ثقيلة على الموقع (مثل صفحة البحث أو صفحات تتطلب استعلامات قاعدة بيانات معقدة). لأن كل طلب يبدو شرعياً، من الصعب جداً تمييزه عن الزيارات الحقيقية بدون تحليل سلوكي متقدم.

Slowloris: هجوم ذكي يفتح أكبر عدد ممكن من الاتصالات مع خادم الويب ويُبقيها مفتوحة أطول فترة ممكنة عن طريق إرسال بيانات HTTP غير مكتملة ببطء شديد. الخادم ينتظر اكتمال كل طلب ويحتفظ بالاتصال مفتوحاً، مما يستنزف جميع المنافذ المتاحة حتى لا يستطيع قبول أي اتصال جديد. هذا الهجوم لا يتطلب عرض نطاق كبير — يمكن تنفيذه من جهاز واحد فقط!

DNS Query Flood: إرسال كميات ضخمة من استعلامات DNS لنطاقات عشوائية غير موجودة تابعة لنطاق الضحية. خادم DNS يُضطر للبحث عن كل نطاق في قاعدة بياناته وإرجاع NXDOMAIN، مما يستهلك موارده ويؤثر على خدمة DNS للنطاقات الحقيقية.

علامات تعرّض سيرفرك لهجوم DDoS

الكشف المبكر عن هجوم DDoS يمنحك وقتاً ثميناً للاستجابة. إليك العلامات التحذيرية التي يجب مراقبتها باستمرار:

- بطء شديد ومفاجئ في الموقع: إذا أصبح تحميل الصفحات يستغرق 10-30 ثانية بعد أن كان يتم في أقل من ثانية، فهذه علامة قوية

- ارتفاع غير طبيعي في استهلاك عرض النطاق: قفزة مفاجئة من 100 ميجابت إلى عدة جيجابت بدون سبب واضح مثل حملة تسويقية

- استهلاك CPU و RAM بنسبة 100%: السيرفر يعمل بأقصى طاقته رغم عدم وجود عمليات ثقيلة معروفة

- تدفق طلبات من نفس النمط: آلاف الطلبات على نفس الصفحة أو من نفس User-Agent أو نفس المنطقة الجغرافية خلال ثوانٍ

- رسائل خطأ 503 Service Unavailable: السيرفر يرفض الاتصالات الجديدة لأن طاقته مستنزفة

- ارتفاع مفاجئ في عدد الاتصالات النشطة: آلاف الاتصالات المفتوحة التي لا تُكمَل أو لا تُغلَق (علامة على SYN Flood أو Slowloris)

- تعطل خدمات محددة: مثل توقف DNS أو قاعدة البيانات فقط بينما باقي الخدمات تعمل (هجوم موجّه)

كيف تحمي سيرفرك من هجمات DDoS: خطة حماية شاملة

المرحلة 1: الحماية الوقائية (قبل الهجوم)

1. استخدام خدمة CDN وحماية DDoS سحابية

أول وأهم خط دفاع هو استخدام خدمة CDN (Content Delivery Network) مع حماية DDoS مدمجة. هذه الخدمات تعمل كدرع أمام سيرفرك الحقيقي — جميع الطلبات تمر عبر شبكتها أولاً حيث يتم فلترة الطلبات الخبيثة قبل وصولها إلى سيرفرك:

Cloudflare: الخيار الأكثر شعبية ويوفر خطة مجانية تتضمن حماية أساسية من DDoS. الخطط المدفوعة توفر حماية متقدمة مع WAF (Web Application Firewall) وقواعد مخصصة. شبكة Cloudflare تمتلك قدرة استيعاب تتجاوز 209 Tbps مما يجعلها قادرة على امتصاص أكبر الهجمات المعروفة.

AWS Shield: خدمة Amazon لحماية DDoS. الإصدار Standard مجاني ويحمي من هجمات Layer 3/4. الإصدار Advanced ($3,000/شهر) يوفر حماية شاملة مع فريق استجابة مخصص وضمان مالي ضد تكاليف الهجوم.

Akamai Prolexic: من أقوى حلول حماية DDoS للمؤسسات الكبرى. يوفر حماية على مستوى الشبكة والتطبيق مع مراكز تنظيف (Scrubbing Centers) موزعة عالمياً وقدرة دفاعية تتجاوز 20 Tbps.

2. تقوية إعدادات السيرفر

حتى مع وجود CDN، يجب تقوية السيرفر نفسه كخط دفاع ثانٍ. إعدادات kernel في Linux تلعب دوراً حاسماً:

# تفعيل SYN Cookies لمنع SYN Flood

echo 1 > /proc/sys/net/ipv4/tcp_syncookies

# تقليل مهلة انتظار إكمال المصافحة

echo 10 > /proc/sys/net/ipv4/tcp_fin_timeout

# تقليل عدد محاولات إعادة إرسال SYN-ACK

echo 2 > /proc/sys/net/ipv4/tcp_synack_retries

# زيادة حجم Backlog Queue لاستيعاب المزيد من الاتصالات

echo 65535 > /proc/sys/net/ipv4/tcp_max_syn_backlog

# تجاهل طلبات ICMP Broadcast (منع Smurf Attack)

echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_broadcasts

# تفعيل حماية Reverse Path Filtering

echo 1 > /proc/sys/net/ipv4/conf/all/rp_filter

# تحديد حد أقصى للاتصالات المتتبعة

echo 1000000 > /proc/sys/net/netfilter/nf_conntrack_maxلجعل هذه الإعدادات دائمة بعد إعادة التشغيل، أضفها في ملف /etc/sysctl.conf ثم نفذ sysctl -p.

3. إعداد جدار الحماية (Firewall) بشكل صحيح

جدار الحماية هو خط الدفاع الأساسي على مستوى السيرفر. سواء كنت تستخدم iptables أو nftables أو CSF (ConfigServer Security & Firewall)، إليك القواعد الأساسية:

# تحديد عدد الاتصالات الجديدة لكل IP (حد 30 اتصال/دقيقة)

iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 30 -j DROP

# تحديد معدل الطلبات (Rate Limiting) - 25 طلب/ثانية كحد أقصى

iptables -A INPUT -p tcp --dport 80 -m limit --limit 25/sec --limit-burst 100 -j ACCEPT

# حظر حزم SYN المشبوهة (بدون flags أخرى)

iptables -A INPUT -p tcp ! --syn -m state --state NEW -j DROP

# حظر حزم NULL

iptables -A INPUT -p tcp --tcp-flags ALL NONE -j DROP

# حظر XMAS packets

iptables -A INPUT -p tcp --tcp-flags ALL ALL -j DROP

# تحديد طلبات ICMP (Ping) - 1 طلب/ثانية

iptables -A INPUT -p icmp --icmp-type echo-request -m limit --limit 1/sec -j ACCEPT

iptables -A INPUT -p icmp --icmp-type echo-request -j DROP4. إعداد Nginx/Apache لمقاومة هجمات Layer 7

خادم الويب هو الهدف المباشر لهجمات الطبقة السابعة. تعديل إعداداته يُقلل تأثير الهجوم بشكل كبير:

إعدادات Nginx الموصى بها:

# في ملف nginx.conf

# تحديد عدد الطلبات لكل IP

limit_req_zone $binary_remote_addr zone=req_limit:10m rate=10r/s;

limit_conn_zone $binary_remote_addr zone=conn_limit:10m;

server {

# تطبيق حدود الطلبات

limit_req zone=req_limit burst=20 nodelay;

limit_conn conn_limit 15;

# تقليل مهلة الانتظار (يقتل اتصالات Slowloris)

client_body_timeout 10;

client_header_timeout 10;

keepalive_timeout 15;

send_timeout 10;

# تحديد حجم الطلب الأقصى

client_max_body_size 8m;

client_body_buffer_size 128k;

# حظر User-Agents المشبوهة

if ($http_user_agent ~* (bot|crawler|spider|scraper)) {

return 403;

}

}إعدادات Apache مع mod_evasive:

# تثبيت mod_evasive

sudo apt install libapache2-mod-evasive

# إعدادات في /etc/apache2/mods-enabled/evasive.conf

DOSHashTableSize 3097

DOSPageCount 5

DOSSiteCount 50

DOSPageInterval 1

DOSSiteInterval 1

DOSBlockingPeriod 60

DOSEmailNotify [email protected]5. حماية خادم DNS

خادم DNS غالباً ما يكون الهدف الأول في هجمات DDoS لأن تعطيله يعني عدم قدرة أي شخص على الوصول لموقعك حتى لو كان السيرفر يعمل بشكل طبيعي. إليك أهم الإجراءات الوقائية:

- استخدم خدمة DNS خارجية موزعة: بدلاً من استضافة DNS على نفس السيرفر، استخدم خدمات مثل Cloudflare DNS أو AWS Route 53 أو Google Cloud DNS التي تمتلك بنية تحتية ضخمة قادرة على امتصاص الهجمات

- فعّل DNSSEC: يمنع هجمات DNS Spoofing و Cache Poisoning عن طريق التوقيع الرقمي لسجلات DNS

- عطّل الاستعلامات العودية (Recursive Queries): إذا كنت تدير خادم DNS، عطّل الاستعلامات العودية من الخارج لمنع استخدامه في هجمات DNS Amplification

- حدد معدل الاستعلامات (Response Rate Limiting): أداة RRL في BIND تحد من عدد الردود المتطابقة المرسلة لنفس العنوان

6. تصميم بنية تحتية مرنة (Redundancy)

البنية التحتية المرنة تضمن استمرار الخدمة حتى أثناء الهجوم:

- موزع الأحمال (Load Balancer): وزّع الطلبات على عدة سيرفرات. إذا سقط سيرفر واحد تحت الهجوم، تستمر الباقي في الخدمة. HAProxy و Nginx Plus خيارات ممتازة

- سيرفرات في مواقع جغرافية متعددة: هجوم DDoS يستهدف عنوان IP واحد أو موقع جغرافي. توزيع السيرفرات يصعّب على المهاجم إسقاط جميعها

- عرض نطاق زائد (Over-provisioning): إذا كان موقعك يحتاج 1 جيجابت عادةً، اشترِ 5 أو 10 جيجابت. العرض الزائد يمنحك وقتاً إضافياً للاستجابة أثناء الهجوم

- خطة Failover تلقائية: إعداد DNS Failover لتحويل الزيارات تلقائياً إلى سيرفر بديل عند سقوط السيرفر الأساسي

المرحلة 2: الاستجابة أثناء الهجوم

عندما يبدأ الهجوم فعلاً، كل ثانية مهمة. إليك خطوات الاستجابة المنظمة:

الخطوة 1: تحديد نوع الهجوم وحجمه

# عرض الاتصالات النشطة حسب الحالة

netstat -ant | awk '{print $6}' | sort | uniq -c | sort -rn

# عرض أكثر عناوين IP اتصالاً

netstat -ant | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -rn | head -20

# مراقبة عرض النطاق في الوقت الحقيقي

iftop -i eth0

# فحص سجلات الوصول لمعرفة أنماط الهجوم

tail -f /var/log/nginx/access.log | awk '{print $1}' | sort | uniq -c | sort -rn | head -10

# فحص حالة SYN_RECV (علامة SYN Flood)

netstat -ant | grep SYN_RECV | wc -lالخطوة 2: تفعيل الحماية الطارئة

# حظر IP أو شبكة محددة

iptables -A INPUT -s 192.168.1.0/24 -j DROP

# حظر بلد كامل باستخدام GeoIP (مثلاً إذا كان الهجوم من بلد معين)

iptables -A INPUT -m geoip --src-cc CN,RU -j DROP

# تفعيل وضع الطوارئ في Cloudflare (Under Attack Mode)

# يُظهر صفحة تحقق JavaScript لمدة 5 ثوانٍ قبل السماح بالوصول

curl -X PATCH "https://api.cloudflare.com/client/v4/zones/ZONE_ID/settings/security_level"

-H "Authorization: Bearer API_TOKEN"

-H "Content-Type: application/json"

--data '{"value":"under_attack"}'

# حظر جميع الاتصالات ما عدا عناوين محددة (وضع الصيانة)

iptables -A INPUT -p tcp --dport 80 -j DROP

iptables -I INPUT -p tcp --dport 80 -s YOUR_IP -j ACCEPTالخطوة 3: التواصل مع مزود الاستضافة

إذا كان الهجوم كبيراً ويتجاوز قدرة سيرفرك، تواصل فوراً مع مزود الاستضافة. معظم مزودي الخدمة مثل مرام هوست لديهم فرق متخصصة وأنظمة حماية على مستوى الشبكة يمكنها التعامل مع الهجمات الكبيرة قبل وصولها إلى سيرفرك. زوّدهم بالمعلومات التالية: وقت بداية الهجوم، نوع الهجوم المحتمل، عناوين IP المشبوهة، وأي أنماط لاحظتها في السجلات.

المرحلة 3: التعافي بعد الهجوم

بعد انتهاء الهجوم، لا تعد للوضع الطبيعي مباشرة. اتبع هذه الخطوات:

- تحليل السجلات: ادرس سجلات الهجوم بالتفصيل لمعرفة نوعه وحجمه ومصادره والثغرة التي استُغلت

- تحديث قواعد الحماية: أضف عناوين IP المهاجمة و User-Agents والأنماط المكتشفة إلى قوائم الحظر الدائمة

- مراجعة البنية التحتية: حدد نقاط الضعف التي كشفها الهجوم وعالجها فوراً. هل سقط السيرفر بسرعة؟ هل كانت آلية الكشف بطيئة؟

- تحديث خطة الاستجابة: وثّق الدروس المستفادة وحدّث إجراءات الاستجابة للهجمات المستقبلية

- فحص أمني شامل: أحياناً هجوم DDoS يكون غطاءً لمحاولة اختراق حقيقية. افحص السيرفر بحثاً عن أي اختراق أو ملفات مشبوهة أو تغييرات غير مصرح بها

أدوات كشف ومراقبة هجمات DDoS

المراقبة المستمرة هي مفتاح الكشف المبكر عن الهجمات. إليك أفضل الأدوات المتاحة:

- Netdata: أداة مراقبة مجانية ومفتوحة المصدر تعرض استهلاك الموارد في الوقت الحقيقي بواجهة رسومية جميلة. ممتازة لكشف الارتفاعات المفاجئة في الاتصالات أو عرض النطاق

- Zabbix: نظام مراقبة متكامل للمؤسسات مع تنبيهات مخصصة. يمكن إعداده لإرسال تنبيه فوري عبر SMS أو Telegram عند تجاوز عتبات محددة

- Grafana + Prometheus: منصة تحليل ومراقبة متقدمة تسمح بإنشاء لوحات تحكم مخصصة لمراقبة جميع مؤشرات الأداء والأمان بالتفصيل

- tcpdump و Wireshark: أدوات تحليل حزم الشبكة على مستوى منخفض لفهم طبيعة الهجوم بدقة وتحديد الأنماط والتوقيعات

- Fail2Ban: أداة أساسية تراقب سجلات الخدمات وتحظر تلقائياً عناوين IP التي تُظهر سلوكاً مشبوهاً (محاولات تسجيل دخول فاشلة، طلبات مفرطة)

- GoAccess: محلل سجلات ويب في الوقت الحقيقي يعرض الزيارات والطلبات وعناوين IP بشكل مباشر في الطرفية

حماية DDoS على مستوى الاستضافة: ماذا يقدم مرام هوست؟

في مرام هوست، الحماية من DDoS ليست خدمة إضافية — إنها جزء أساسي من بنيتنا التحتية. نقدم عدة مستويات من الحماية:

- حماية على مستوى الشبكة: فلترة آلية للطلبات المشبوهة على مستوى مركز البيانات قبل وصولها إلى سيرفرك. قدرة امتصاص تصل إلى عشرات الجيجابت

- جدار حماية متقدم (CSF): مُفعَّل ومُعدّ مسبقاً على جميع السيرفرات مع قواعد حماية محدثة باستمرار

- نظام كشف تلقائي: مراقبة مستمرة على مدار الساعة لحركة الشبكة مع تنبيهات فورية عند اكتشاف أنماط هجوم

- فريق استجابة متخصص: فريق دعم فني متاح 24/7 للتعامل مع الهجمات الكبيرة والمساعدة في إعداد الحماية المخصصة

- دعم Cloudflare: نساعدك في إعداد وتهيئة Cloudflare بالشكل الأمثل لحماية موقعك

- نسخ احتياطية يومية: حتى في أسوأ السيناريوهات، بياناتك محمية بنسخ احتياطية يومية تلقائية

أفضل الممارسات للحماية المستمرة من DDoS

- أخفِ عنوان IP الحقيقي لسيرفرك: استخدم CDN مثل Cloudflare واجعل كل الطلبات تمر عبره. لا تكشف IP الحقيقي في سجلات DNS القديمة أو رسائل البريد الإلكتروني أو أي مكان عام

- حدّث جميع البرمجيات باستمرار: نظام التشغيل، خادم الويب، PHP، قاعدة البيانات، وجميع الإضافات. الثغرات المعروفة هي أسهل طريقة لتضخيم تأثير الهجوم

- قلل سطح الهجوم (Attack Surface): أغلق جميع المنافذ غير الضرورية، عطّل الخدمات غير المستخدمة، واستخدم SSH بمفاتيح بدلاً من كلمات مرور

- راقب الموارد 24/7: استخدم أدوات مراقبة مثل Netdata أو Zabbix مع تنبيهات فورية. الكشف المبكر يمنحك ميزة حاسمة في التصدي للهجوم

- أنشئ خطة استجابة مكتوبة: وثّق الإجراءات خطوة بخطوة: من يتم إبلاغه؟ ما الأدوات المستخدمة؟ ما ترتيب الإجراءات؟ خطة جاهزة توفر وقتاً ثميناً أثناء الأزمة

- اختبر الحماية دورياً: استخدم أدوات اختبار إجهاد (Stress Testing) مثل Apache Benchmark (ab) أو Siege لاختبار قدرة سيرفرك على التحمل واكتشاف نقاط الضعف قبل أن يكتشفها المهاجمون

- وزّع المخاطر: لا تضع كل خدماتك على سيرفر واحد. افصل خادم الويب عن قاعدة البيانات عن خادم البريد. هذا يضمن أن هجوم على خدمة واحدة لا يُسقط كل شيء

- تعاون مع مزود الاستضافة: مزود استضافة موثوق مثل مرام هوست يمتلك أدوات وخبرة للتعامل مع الهجمات على مستوى لا يمكنك الوصول إليه وحدك

الخلاصة

هجمات DDoS تتطور باستمرار وتزداد تعقيداً وحجماً كل عام. الحماية الفعالة تتطلب نهجاً متعدد الطبقات يجمع بين الحماية السحابية (CDN)، وتقوية السيرفر، وإعداد جدران الحماية، والمراقبة المستمرة، وخطة استجابة جاهزة. لا يوجد حل واحد يكفي — القوة في تكامل الطبقات.

تذكّر: الوقاية أسهل وأرخص بكثير من العلاج. ساعة واحدة من التوقف بسبب هجوم DDoS قد تكلفك آلاف الدولارات في خسائر مبيعات وسمعة. استثمر في الحماية اليوم قبل أن يكون الثمن أغلى بكثير غداً.

سيرفرك يستحق حماية احترافية

مرام هوست توفر حماية DDoS متقدمة مع جميع خطط الاستضافة والسيرفرات. فريقنا جاهز لمساعدتك في تأمين بنيتك التحتية. ابدأ من هنا.